Coruna : le logiciel espion développé pour la NSA utilisé par la Russie Coruna, logiciel espion développé pour la NSA, utilisé par la Russie et potentiellement par des pirates chinois. Le logiciel espion Coruna, initialement développé pour la NSA et ses partenaires, est au cœur d’une affaire complexe mêlant services de renseignement et cybercriminalité.

Le logiciel espion Coruna, initialement développé pour la NSA et ses partenaires, est au cœur d’une affaire complexe mêlant services de renseignement et cybercriminalité. Des éléments d’enquête montrent que cet outil a circulé au-delà de son cadre d’origine, jusqu’à être utilisé par des acteurs russes et des cybercriminels chinois pour infecter des terminaux, y compris des iPhone.

Coruna, un outil d’exploitation iOS et ses origines

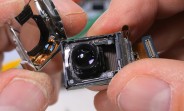

Selon Google, Coruna reposait sur pas moins de cinq chaînes d’exploitation iOS complètes et 23 exploits, un niveau d’ingénierie rare et coûteux qui impliquerait des ressources importantes et des décisions stratégiques au sein de Trenchant, la division de piratage et de surveillance de L3Harris.

Des éléments de l’enquête indiquent que Coruna aurait coûté des millions de dollars en développement et aurait été conçu pour permettre un accès discret et persistant aux appareils ciblés.

Le rôle des acteurs et le mécanisme de vente

Peter Williams, directeur général de Trenchant, a été condamné à sept ans de prison pour avoir volé huit failles zero-day et les avoir vendues à son principal concurrent russe, Operation Zero, pour 1,3 million de dollars. Le Bureau du contrôle des avoirs étrangers (OFAC) du Trésor américain précise qu’Operation Zero a ensuite vendu ces outils à au moins un utilisateur non autorisé.

Ce que disent les sources et les implications techniques

« Coruna était sans aucun doute le nom interne d’un composant », selon un ancien employé.

Deux anciens employés de L3Harris ont confié à TechCrunch que Coruna avait été développé, au moins en partie, par la division technologique de piratage et de surveillance de Trenchant. L3Harris vend ces outils exclusivement au gouvernement américain et à ses alliés du groupe Five Eyes (Australie, Canada, Nouvelle-Zélande et Royaume-Uni).

Limites et zones d’ombre

La chronologie reste complexe. TechCrunch évoque un courtier sud-coréen ayant reçu le code et laisse entendre que Coruna aurait été peut-être racheté par des pirates chinois. L’existence d’un lien direct entre l’outil et des opérateurs russes est documentée, mais son usage précis et son ampleur restent difficiles à mesurer avec certitude.

Pour terminer

Cette affaire rappelle que les outils de piratage sophistiqués peuvent traverser les frontières et les marchés, trouvant des usages inattendus. Ce qui est certain, c’est que Coruna illustre le niveau d’ingénierie nécessaire pour infiltrer des appareils mobiles et l’importance pour les autorités de suivre les chaînes de distribution et les ventes de failles zéro-day.