Phishing via espace de noms réservé : une nouvelle voie d’attaque Des campagnes de phishing exploitent l’espace de noms réservé pour tromper les filtres et viser les utilisateurs.

Le cyberspace a un nouveau vecteur d’attaque: l espace de noms réservé est exploité par des campagnes de phishing pour tenter de passer entre les mailles des systèmes de sécurité. D’après Infoblox Threat Intel, ces méthodes s’appuient sur une compréhension fine des règles DNS pour brouiller l’origine des liens et masquer des pages d’hameçonnage. Le phénomène n’est pas une rumeur: il s’inscrit dans une tendance plus large qui pousse les équipes sécurité à repenser la confiance accordée aux noms de domaine et à leur résolution.

Comment fonctionnent ces campagnes qui exploitent l’espace de noms réservé

Pour bien comprendre, il faut rappeler ce qu’est l’espace de noms réservé: il regroupe des noms destinés à des usages documentaires ou de test (par exemple example, localhost, test, invalid). Les attaquants s’en servent pour masquer des redirections ou des liens qui passent sous les radars de certains contrôles, notamment lorsqu’un filtre DNS est paramétré pour ignorer ces valeurs considérées comme des « non web public ». Cette manipulation peut se faire soit via des noms internes affichés dans des emails ou des pages, soit par des sous-domaines qui restent dans une sphère « spéciale » mais qui peuvent être résolus par les serveurs des attaquants.

« Les attaquants détournent un élément fondamental d’Internet pour contourner les contrôles », résume Infoblox Threat Intel.

Dans le cadre de ces campagnes, les opérateurs utilisent aussi des techniques antivol bien connues comme du typosquatting et des variantes de nom proches des marques, associées à des certificats TLS valides ou mal alignés avec l’hôte, pour augmenter la vraisemblance et la crédibilité des messages.

- Usage des noms spéciaux : des termes réservés qui ne devraient pas être publics (ex. localhost, test, example, invalid) peuvent être utilisés comme façade pour des liens malveillants.

- Contournement des filtres DNS : certains systèmes considèrent ces noms comme hors-web public et peuvent les traiter différemment, laissant passer des domaines malveillants.

- Effet sur la réputation des domaines : les domaines issus de l’espace réservé peuvent influencer les mécanismes de détection qui reposent sur des listes de réputation ou des heuristiques basées sur l’URL.

Ce que cela change pour la cybersécurité et les bonnes pratiques

Cette évolution oblige les équipes sécurité à réévaluer leurs critères de confiance autour des noms de domaine et à étendre leur vigilance aux espaces réservés. Concrètement, cela se traduit par une approche plus holistique du DNS et une réduction de la dépendance vis-à-vis de règles qui étiquettent mécaniquement les noms spéciaux comme sûrs ou non pertinents.

- Renforcer les contrôles DNS : surveiller les résolutions internes et externes, et corréler les anomalies avec les campagnes d’hameçonnage.

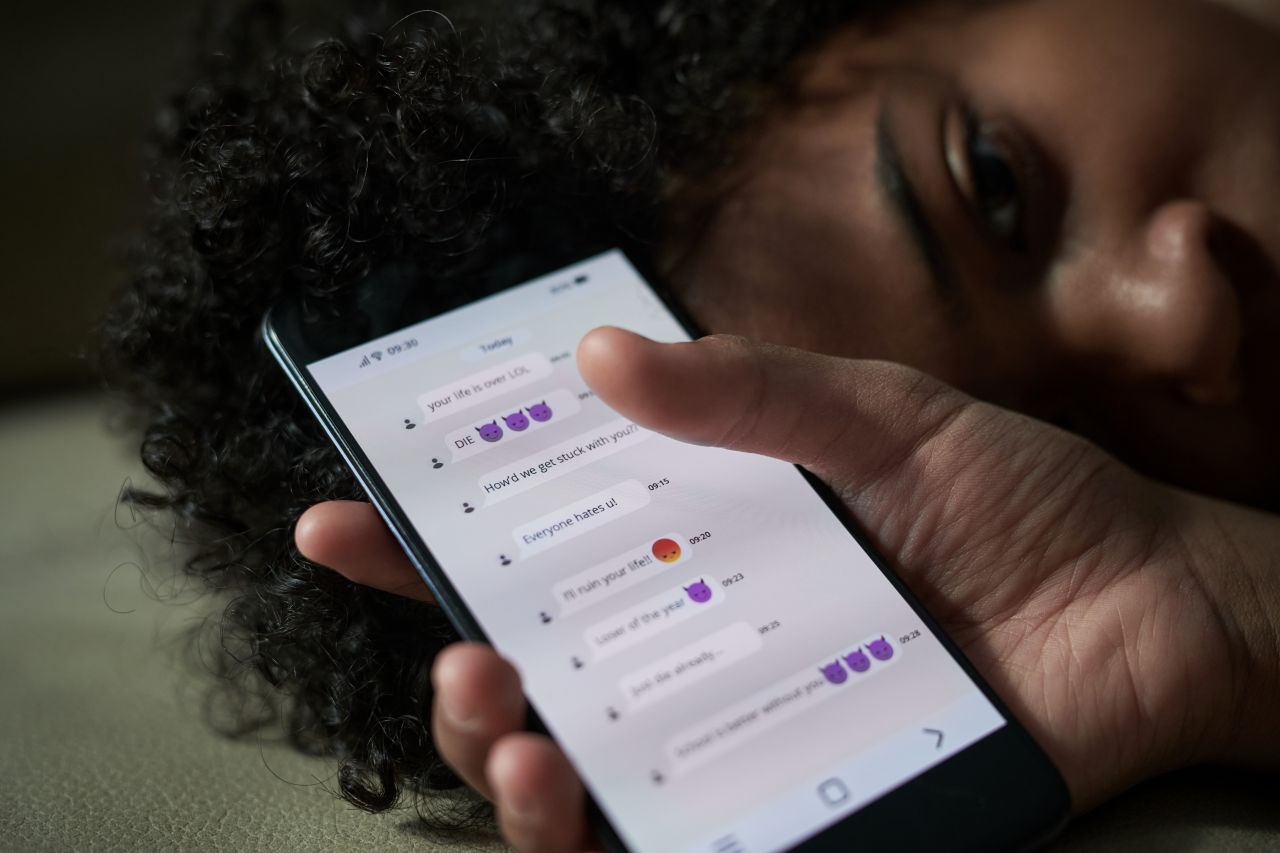

- Éducation et vigilance : sensibiliser les utilisateurs à vérifier l’URL réelle et les certificats lors de la saisie de données sensibles.

- Croiser les signaux : combiner les données de sécurité réseau, de messagerie et de cybersécurité du fournisseur pour repérer des motifs inhabituels autour du DNS et des domaines non routables.

Limites et questions ouvertes

Le phénomène est encore en cours d’observation. Si Infoblox a mis en lumière une tendance émergente, l’ampleur exacte et les vecteurs privilégiés restent à préciser. On sait toutefois que ces attaques visent à désorganiser les contrôles existants et à gagner du temps avant de déclencher des campagnes plus sophistiquées. Les organisations doivent rester sur leurs gardes, car les détails techniques — comme les domaines exacts utilisés ou les méthodes de redirection — peuvent évoluer rapidement.

Pour terminer

Le recours à l’espace de noms réservé par les acteurs malveillants illustre une réalité: les défenseurs ne peuvent plus se limiter à des règles simples de filtrage. L’enjeu est désormais d’intégrer le DNS dans une posture de sécurité plus adaptative et contextuelle, capable de détecter les anomalies avant que l’utilisateur final ne clique sur un lien.