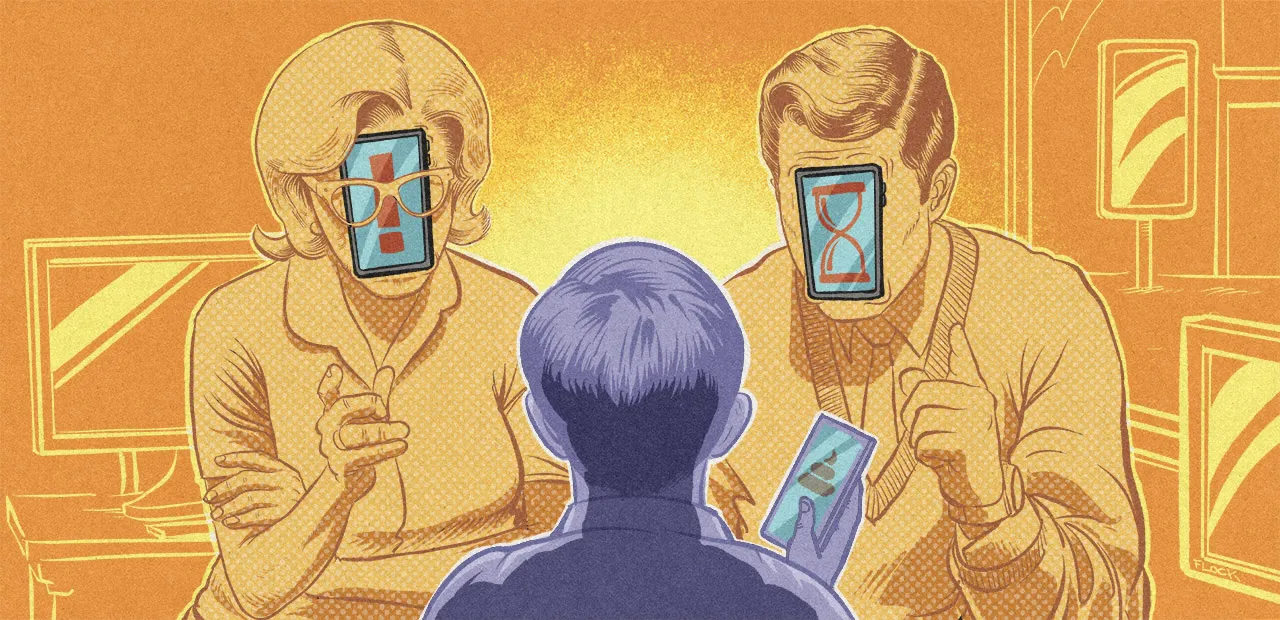

Failles PhotoDNA : des vulnérabilités qui peuvent incriminer des innocents Quatre failles dans PhotoDNA pourraient incriminer des innocents et remettre en cause la fiabilité des systèmes de détection Des vulnérabilités PhotoDNA ont été identifiées qui pourraient entraîner des fuites d’informations sensibles et des accusations injustifiées.

Des vulnérabilités PhotoDNA ont été identifiées qui pourraient entraîner des fuites d’informations sensibles et des accusations injustifiées. Le logiciel, largement utilisé pour détecter les contenus pédosexuels en ligne, verrait sa fiabilité mise en doute par ces failles structurelles.

Des chercheurs de l’université de Gand (UGent) et du Computer Security and Industrial Cryptography group (COSIC) de l’université catholique de Louvain (KU Leuven) ont mis au jour quatre failles majeures dans PhotoDNA, l’outil de référence de Microsoft pour repérer les images d’exploitation et d’abus d’enfants sur les plateformes.

Ils ont consacré un site dédié, pseudodna.eu, pour alerter sur les risques potentiels pour des millions d’utilisateurs et sur la fiabilité des systèmes de détection actuels. PhotoDNA est en usage sur des services comme Google, Instagram, TikTok, Facebook et Microsoft, et des milliards d’images y sont analysées quotidiennement.

PhotoDNA a été lancé en 2009 et élargi à la lutte contre le terrorisme en 2015. Microsoft a travaillé avec le Dartmouth College à l’origine pour développer une technologie qui identifie des images connues d’exploitation infantile, sans être une reconnaissance faciale et sans pouvoir reconstruire l’image à partir du hash.

Le logiciel a ensuite été intégré dans le cadre de services comme PhotoDNA Cloud sur Azure et a été mis à disposition des organisations éligibles, notamment des entreprises, des ONG et des forces de l’ordre. En 2016, plusieurs géants du web ont annoncé une base de données commune de hashes pour les contenus terroristes supprimés de leurs services. Les auteurs précisent que la FAQ de PhotoDNA Cloud indique que le service est « utilisé exclusivement pour identifier les images d’exploitation d’enfants ». Le travail des chercheurs rappelle que PhotoDNA a contribué à la détection et au démantèlement de millions d’images, sans toutefois garantir une précision parfaite dans tous les cas.

Selon les chercheurs, leur étude propose « la première description mathématique complète de l’algorithme PhotoDNA » et met en exergue des « failles structurelles » qui pourraient compromettre la fiabilité des systèmes de détection. Ces failles permettent, selon leurs démonstrations, d’influencer les empreintes et les hash de manière à provoquer des résultats erronés, et ce à des coûts matériels modestes.

Les quatre failles et leurs mécanismes

- Évasion par modification légère : une modification mineure d’une image peut faire changer son hash, rendant l’image non reconnue comme correspondante à une empreinte connue de contenus pédosexuels.

- Faux positifs par modification légère : en modifiant légèrement une image non problématique, il est possible de générer une empreinte identique à celle d’un contenu interdit, provoquant des accusations injustifiées.

- Régénération d’un avatar depuis le hash : il serait possible de reconstituer partiellement des informations sensibles à partir du hash, remettant en cause l’idée d’irréversibilité des signatures.

- Collision de hachages : deux images différentes pourraient partager la même empreinte PhotoDNA, entraînant des correspondances accidentelles.

Implications et limites actuelles

Les auteurs soulignent que leurs attaques affichent un taux de réussite proche de 100 % dans leurs démonstrations et qu’elles peuvent être exécutées en quelques secondes sur un ordinateur portable standard. Autrement dit, il serait possible, rapidement et avec des ressources modestes, d’incriminer à tort ou de contourner des systèmes de détection.

Ce travail met en évidence des risques concrets pour la fiabilité des mécanismes de détection basés sur des empreintes, tout en rappelant que PhotoDNA demeure une technologie guidée par des objectifs de sécurité et de protection des mineurs. Il s’agit d’un préprint et d’un cadre analytique qui décrit l’algorithme et ses vulnérabilités, sans remettre en question l’ensemble des mesures prises par les plateformes.

Contexte, limites et ce qui reste à éclaircir

Les chercheurs reconnaissent des limites liées à l’implémentation et à la manière dont les systèmes déploient PhotoDNA. Des questions subsistent sur les possibilités de corrections, de mises à jour et de couches de sécurité additionnelles pour limiter les risques de fausses correspondances et de fuite d’informations sensibles. En attendant, les acteurs du secteur appellent à une évaluation continue et à une transparence accrue autour des mécanismes de hachage et de leur utilisation sur les plateformes.

Pour terminer

Cette étude rappelle que la sécurité ne se résume pas à une unique technologie. La fiabilité des systèmes de détection dépend de la conjugaison de plusieurs approches et d’audits réguliers pour limiter les risques d’erreurs et de mésusages, tout en protégeant les enfants et les données sensibles.